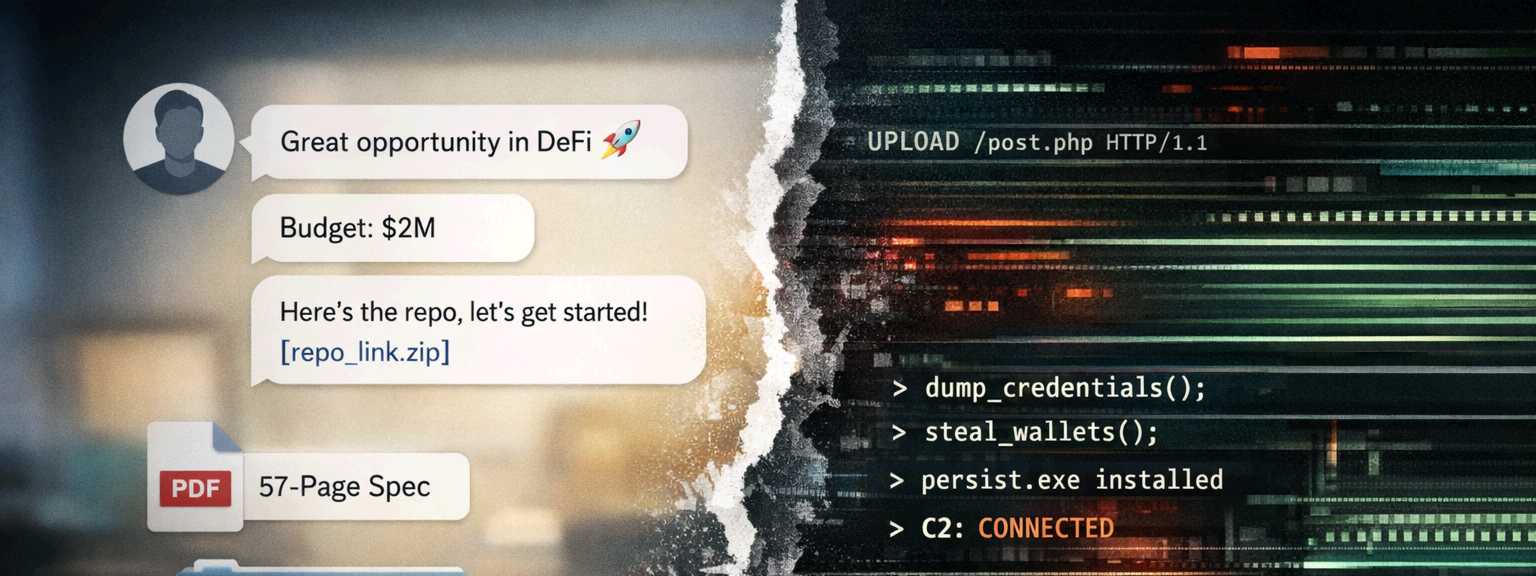

La semana pasada un reclutador me contactó sobre una “plataforma DeFi de nueva generación”. Presupuesto de 1,8M–2,2M USD. Remoto. Sonaba interesante.

Hice las preguntas correctas desde el principio: estado actual del proyecto, composición del equipo, qué partes eran on-chain y cuáles off-chain. Ignoraron todo, me mandaron un spec de 57 páginas, y me preguntaron si alguna vez había deployado un smart contract en mainnet.

No. Hago ingeniería de infraestructura. Lo dije claramente.

No les importó. Me mandaron un repositorio igual, que no ejecuté. En cambio lo analicé primero; eso es lo que se hace cuando un desconocido en internet te da código fuente.

Adentro había un stealer de credenciales completamente funcional. Node.js fuertemente ofuscado. Esto es lo que hace al ejecutarse:

- Exfiltra contraseñas guardadas de Chrome, Brave, Firefox y Edge

- Roba datos de extensiones de wallets crypto: MetaMask, Phantom, y otros 20 más

- Extrae datos del Keychain de macOS

- Instala persistencia en Windows, Mac y Linux para sobrevivir reinicios

- Descarga y ejecuta un payload secundario desde un servidor C2 (Command and Control) remoto

- Manda todo a un servidor controlado por el atacante silenciosamente en segundo plano mientras vos no te enterás de nada

El patrón del ataque es matemáticamente preciso. Apuntan a ingenieros. Usan el pipeline de reclutamiento como vector de entrega porque es el único contexto donde “cloná y ejecutá este repo” podría parecer algo normal. El proyecto falso era suficientemente convincente: un documento de spec real, una conversación real, un perfil de LinkedIn real. La fricción justa para sentirse legítimo.

La ingeniería social era de manual:

- Comienzo vago pero atractivo con un número de presupuesto grande

- Ignorar todas tus preguntas técnicas

- Mandar un documento enorme para crear legitimidad por volumen

- Pedir tu CV; ahora tienen tu historial laboral completo para spear phishing

- Mandar el repo

Si sos desarrollador, ingeniero DevOps, o cualquier persona que trabaje con código: tratá cualquier repositorio que te manden en el contexto de una conversación de reclutamiento como un potencial vector de ataque hasta que se demuestre lo contrario. Leé antes de ejecutar. Siempre.

Algunas señales de alerta específicas de esta interacción:

- El reclutador no podía responder preguntas técnicas básicas sobre el proyecto

- El equipo anterior “no cumplió las expectativas”, sin más explicación

- La conversación se sentía guionada. Las respuestas no respondían a lo que vos decías

- Pasaron muy rápido a “acá está el repo” sin una entrevista técnica real

Presenté un reporte de abuso al proveedor de hosting del servidor C2 (Command and Control) y reporté el perfil en LinkedIn.

Si recibiste una propuesta similar de un reclutador crypto con un presupuesto conocido, un spec absurdamente extenso (de los que ni los empleados recibirían), y eventualmente un repositorio, puede que hayas sido apuntado por la misma operación. No ejecutes nada de lo que te mandaron. Si ya lo hiciste, asumí que tus credenciales del navegador y cualquier wallet crypto en esa máquina están comprometidas y rotá todo inmediatamente.

Cuidate.

Loading

Loading